MESH-teknologia mahdollistaa sen, että Bluetooth-laitteet voivat linkittyä toisiinsa luodakseen laajemman verkon. Bluetooth 4.0:n laajentaminen MESHillä tarkoittaa, että monet laitteet voivat liittyä verkkoon ja kommunikoida toistensa kanssa pitkienkin matkojen yli energiatehokkaalla ja turvallisella tavalla. Tämä mahdollistaa aivan uusien sovellusskenaarioiden toteuttamisen standardinmukaisella turvallisuudella, luotettavuudella ja skaalautuvuudella.

MESH-teknologia mahdollistaa sen, että Bluetooth-laitteet voivat linkittyä toisiinsa luodakseen laajemman verkon. Bluetooth 4.0:n laajentaminen MESHillä tarkoittaa, että monet laitteet voivat liittyä verkkoon ja kommunikoida toistensa kanssa pitkienkin matkojen yli energiatehokkaalla ja turvallisella tavalla. Tämä mahdollistaa aivan uusien sovellusskenaarioiden toteuttamisen standardinmukaisella turvallisuudella, luotettavuudella ja skaalautuvuudella.

Bluetooth Special Interest Group (Bluetooth SIG) esitteli langattoman datansiirron standardin vuonna 2000: tämä oli Bluetooth Basic Rate (BR) ja sen paranneltu versio Enhanced Data Rate (EDR). Vuonna 2010 järjestö paransi standardia lisää määrittelemällä BLE:n eli Bluetooth Low Energyn, joka mahdollisti datansiirron pienellä tehonkulutuksella.

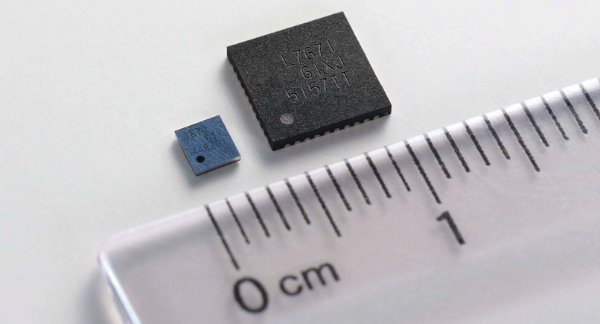

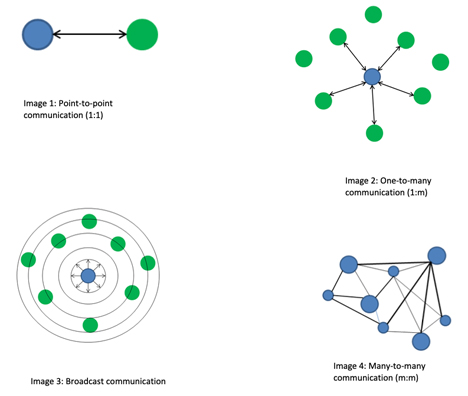

Kysyntä tälle langattomalle tietoliikenneteknologialle on korkea, koska siihen voidaan odottaa lisäparannuksia ja kehityksiä. BLE:n menestys perustuu ennen kaikkea sen erittäin alhaiseen tehonkulutukseen. Mutta BLE-protokollalla on myös puutteensa. Se mahdollistaa vain kolmen kommunikointitapaa: kahden yksittäisen laitteen välillä (point-to-point communication, kaksisuuntainen, 1:1), yhden ja monen eri laitteen välillä (one-to-many, kaksisuuntainen, 1:m) tai viestintä yhdestä laitteesta jatkuvasti ympärilleen (broadcast). Tässä moodissa kaikki BLE-laitteet kantaman sisällä voivat vastaanottaa dataa, mutta eivät voi vastata siihen. Näiden verkkotopologioiden haittapuoli on, että koko verkko pettää, mikäli isäntälaite (tähtimuodossa keskeinen rooli) putoaa pois.

Täydellinen verkkoteknologia

Heinäkuussa 2017 Bluetooth SIG esitteli Bluetooth MESH -tekniikan, joka entisestään paransi BLE-protokollaan perustuvaa langatonta tietoliikennetekniikkaa. Sen avulla voidaan toteuttaa laaja monen eri laitteen välinen verkko (m:m), joka voi olla fyysisesti erittäin laaja ja sisältää jopa 32 000 verkkolaitetta. Datansiirto onnistuu, vaikka viestin alun perin lähettänyt laite ei olisikaan radion kantaman sisällä. Lisäksi Bluetooth MESH 1.0 -tekniikka mahdollistaa viestinnän eri toimittajien laitteiden välillä, mikä ei ollut aiemmin mahdollista valmistajakohtaisten ratkaisujen kuten esimerkiksi CSRmeshin avulla. Lisäetuja ovat robusti eli vankka ja tietoturvallinen datansiirto sekä erittäin hyvä energiatehokkuus.

Nämä ominaisuudet tekevät Bluetooth MESHistä täydellisen verkkotekniikan monille sovellusalueilla, kuten rakennusautomaatioon, anturiverkoihin, teollisuuden tuotantoon ja tavaroiden seurantaan. Yleisesti ottaen Bluetooth MESH sopii kaikkiin sovelluksiin, jotka vaativat monien laitteiden välistä yhteyttä minimidatansiirroin.

Kuinka Bluetooth MESH toimii?

Bluetooth MESH toimii viestintäjärjestelmänä, jossa viestiin jaetaan julkaisu- ja tilausperiaatteiden mukaisesti. Viestien lähettämistä tiettyyn osoitteeseen tietyssä laitteessa kutsutaan julkaisemiseksi (publishing). Tilaaminen on laitteiden konfiguraatio, jossa tietty osoite osoitetaan laitteelle. Tämä laite voi tällöin vain vastaanottaa viestejä, jos ne on lähetetty tähän tiettyyn osoitteeseen. Esimerkiksi: eteisaulan valaistus on toteutettu Bluetooth MESHillä. Kaikki lamput on konfiguroitu vastaanottamaan ”aulavalaistus”-tilaus. Mikäli ”päälle”-viesti lähetetään ”aulavalaistus” osoitteeseen BT-MESH-kytkimen kautta, kaikki ”aulavalaistuksen” alle rekisteröidyt lamput kytkeytyvät päälle.

Datansiirtoon Bluetooth MESHissä viitataan termillä tulviminen (flooding). Tämä tarkoittaa, ettei viestille koko verkon läpi orjalaitteeseen (vastaanottajaan) ole mitään erityistä reittiä. Viesti lähetetään kaikkiin kantaman sisällä oleviin laitteisiin ja sitten se jatkolähetetään kunnes viesti saapuu oikealle vastaanotinlaitteelle.

Koska verkossa on tiheästi laitteita, on mahdollista ylittää ne esteet, jotka aikaisemmin vaativat hitaampien alle gigahertsin, standardoimattomien tekniikoiden käyttämistä. Vaikka viestin alkunperin lähettänyt laite (master) ei enää ole radion kantaman sisällä, viesti kulkee silti oikealle vastaanottajalle (slave). Jos verkko on jo riittävän kapea siinä olevien laitteiden tiheyden takia, yhteydet voivat varmistaa kaksinkertaisesti (redundanssi), minkä takia data löytäisi määränpäähänsä, vaikka yksi laite ei enää toimisikaan linkkinä. Tämä itsestään-korjautuvuus tekee Bluetooth-MESHistä yhden luotettavimmista verkoista ja varmistaa sen laajamittaisen teollisen käytön ensimmäistä kertaa.

Laitteita Bluetooth MESH -verkoissa kutsutaan solmuiksi. On olemass aneöjän tyyppisiä solmuja, jotka datan lähettämisen ja vastaanottamisen lisäksi toteuttavat lisätoimintoja:

- Linkki- tai relesolmut: Nämä lähettävät vastaanotetut viestit eteenpäin seuraavalla laitteelle. Viestinvälitys toimii käyttämällä ns. hyppyjä. Bluetooth-MESH tukee maksimissaan 127 hyppyä.

• Alhaisen tehonkulutuksen solmut: Joidenkin verkkoon liitettyjen laitteiden kuten anturien tarvitsee olla äärimmäisen vähävirtaisia. Vähävirtaiset solmut toimiva yhdessä yhden tai useamman ystäväsolmun kanssa.

• Ystäväsolmut: Näissä on käytettävissä riittävästi energiaa, koska ne on liitetty sähköverkkoon. Nämä solmut toimivat yhdessä vähävirtaisten solmujen anssa, tallentavat viestejä ja jatkolähettävät niitä vain, kun vähävirtainen solmu pyytää niin tekemään. - Yhdyskäytäväsolmut: Nämä toteuttavat GATT-liitännän (generic attribute profile) BLE-laitteille ilman Bluetooth MESH -protokollapinoa. Tämä myös mahdollistaa viestinnän BLE-MESH- ja normaalin BLE-solmun välillä.

OSI-kerrosmallin access-tason sisällä voidaan määritellä, lähetetäänkö vahvistusviesti takaisin master-laitteeseen viestin vastaanottamisen jälkeen vai ei.

Onko Bluetooth-MESH turvallinen?

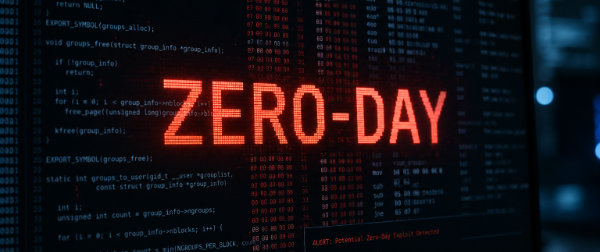

Laajan, useiden laitteiden verkon pystyttäminen altistaa turvatun datansiirron suurelle riskille. Tämän takia turvallisuus oli keskeinen prioriteetti, kun Bluetooth MESHiä kehitettiin. Tätä tarkoitusta varten Bluetooth SIG määritteli hyvin tiukan määrityksen. Kaikki tietoturvatoiminnot Bluetooth MESH -verkossa ovat pakollisia.

Bluetoothin Secure Simple Pairing -paritukseen ja LE Secure Connections -tekniikkaan liittyvät tietoturvahaavoittuvuus, jonka tutkijat Israelin teknologiainstituutissa löysivät, vaikuttavat myös Bluetooh MESHiin, koska se perustuu BLE-protokollaan. Jotkut valmistajat, joiden tuotteita haavoittuvuus vaivaa, ovat jo jakaneet niihin firmware-päivityksen tai tekevät niin lähiaikoina. Rutronik on koonnut yhteen haavoittuvuudelle altistuneet, edustamansa tuotteet sekä niiden firmware-päivityksen tilan. Lista löytyy täältä: https://rutronik-tec.com/bluetooth-security-vulnerability-status/

Keskeiset tietoturvatoiminnot ovat:

- Salaus ja autentikointi: Kaikki Bluetooh MESH -verkon viestit salataan ja autentikoidaan.

- Tietoturvatasojen erottaminen: Bluetooth MESH -verkossa on kolme erilaista tietoturvatasoa: sovelluksen, verkon ja laitteen tietoturva. Niitä käsitellään erillisinä toisistaan ja niillä on omat tietoturva-avaimet:

- Sovellusavain (AppKey) suojaa tietyn sovelluksen datan, kuten valaistuksen tai kameran datan.

- Verkkoavain (NetKey): Verkkoavain suojaa kaikki laitteet verkossa, mikä varmistaa suojatun datansiirron.

- Laiteavain (DevKey): Jokaisella solmulla on yksilöllinen laiteavain. Tätä suojaa voidaan käyttää laitteiden verkkoon lisäämisessä.

- Alueen eristys: Bluetooth MESH -verko jaetaan aliverkkoihin. Nämä aliverkot ovat kaikki kryptografisesti erillisiä ja suojattuja toisiltaan.

- Avaimen virkistäminen: Kaikki tietoturva-avaimet voidaan vaihtaa Bluetooth MESH -verkossa avaimen virkistysproseduurin aikana.

- Viestien piilottaminen (obfuscation): Tämä datansuojausmekanismi tekee solmujen jäljittämisen verkossa äärimmäisen vaikeaksi. On lähes mahdotonta seurata lähetettyjä viestejä.

- Vastahyökkäyksen suojaus: Tietoturvatoiminnot suojaavat verkkoa vastahyökkäyksiltä (aiemmin kerättyä dataa käytetään autentikointiin ja pääsyn sallimiseen → identiteettivarkaus).

- Roskakorihyökkäyssuojaus (trashcan attack protection): Solmut voidaan poistaa verkosta turvallisesti siten, että ns. roskakorihyökkäykset eivät ole mahdollisia (lukemalla tärkeää verkkoinformaatiota käytöstä poistetuista solmuista).

- Turvattu laitteiden lisääminen: Uusi solmuja voidaan lisätä Bluetooth MESH -verkkoon turvatulla prosessilla.

Kaikki nämä kattavat tietoturvaominaisuudet tekevät Bluetooth MESHistä mielenkiintoisen ratkaisun sovelluksissa, joissa vaaditaan alhaisen nopeuden datansiirtoa useiden laitteiden välillä. Lisäksi Bluetooth MESH on ideaalinen uusilla sovellusalueilla kuten ennakoivassa ylläpidossa tai älymaataloudessa.

Langattoman anturiverkon toteuttaminen kokoonpanolinjalla voi varoittaa ylläpitohenkilöstöä hyvissä ajoin ennen koneen pettämistä. Käyttämällä MESH-verkkoja maataloudessa viljelysmaata tai ilman kosteutta tai lämpötilaa kuvaava data voidaan siirtää suoraan älypuhelimeen ilman yhdyskäytävää. Se mahdollistaa myös tehokkaamman veden ja lannoitteiden käytön ja vähentää torjunta-aineiden käyttöä. Korjaustoimia joudutaan tekemään vai mikäli mitatt arvot putoavat määriteltyjen rajojen alle.

Älykodeissa valot voidaan varustaa antureilla, jotka rekisteröivät henkilöiden läsnäolon, joten valot kytketään päälle vain tällöin. Bluetooth MESHiä voidaan käyttää jopa urheilutapahtumissa: juoksijan kenkään integroitu anturi voi tallentaa suorituskykydataa, joka voidaan välittää Bluetooth MESH masterin kautta kilpailijalta toisella ja lopulta valmentajalle, joka voi arvioida saamaansa dataa.

Sekin on iso etu, ettei toimintaympäristöllä ole vaikutusta BLE MESH -teknologiaan. Voidaan toteuttaa lukemattomia teollisuuden vaatimukset täyttäviä sovelluksia MESH 1.0- ja sitä uudempien määritysten avulla, oli kyse sitten sairaaloista, tehtaista, toimistoista yliopistoista tai yksityiskodeista. Bluetooth MESH on ehdottomasti harkinnan arvoinen tekniikka, kun tarvitaan langatonta, tietoturvallista ja robustia tietoliikennettä suuren laitejoukon välillä, joka mahdollistaa uusia sovelluksia.

Artikkeli on Rutronik GmbH:n tuottama.