Viime vuonna otettiin huikeat 1,2 biljoonaa eli 1200 miljardia digitaalista valokuvaa1, joista noin 85 prosenttia älypuhelimilla. Kuvat säilyttävät muistojamme, jotta voimme palata myöhemmin niihin hetkiin, jotka muovaavat elämäämme ja kertovat tarinoitamme perheellemme ja ystävillemme. Puhelimen kadottaminen saattaa kuitenkin tarkoittaa myös näiden arvokkaiden muistojen hukkaamista. Niinpä on ehdottoman tärkeää varmistaa, että niistä on varmuuskopio.

Julkiset pilvipohjaiset varmuuskopiointiratkaisut, kuten iCloud, Dropbox ja Google Photos, houkuttelemat helppokäyttöisyydellään. Ne siirtävät kuvat automaattisesti verkkopalveluihin ja integroituvat helposti älypuhelimiin, jotka ovat nykyään myös useimpien ihmisten kameroita. Tässä on järkeä, sillä älypuhelimissa on vain rajoitetusti tallennustilaa ja ne ovat lähes koko ajan verkkoyhteydessä. Valokuvien ja videoiden tallentaminen julkiseen pilvipalveluun sisältää kuitenkin myös rajoituksia ja jopa riskejä.

Eräs merkittävä rajoitus on se, että julkinen pilvipalvelu tallentaa tietosi palvelimille, joita käytetään yksinomaan internetin kautta. Käyttäjillä ei ole fyysistä pääsyä tietoihinsa tai laitteille, joille henkilökohtaiset valokuvat on tallennettu. Pahimmillaan saatat menettää valokuvasi lopullisesti, jos vaikkapa unohdat salasanasi tai lukitset tilin vahingossa kadottamalla kaksivaiheisen tunnistautumisen toisen salausavaimen. Pilvipalvelun tarjoaja saattaa myös muuttaa radikaalisti käyttäjäehtojaan tai lopettaa liiketoimintansa, vaikka se onkin epätodennäköistä Applen tai Googlen kaltaisten teknologiajättien tapauksessa. Tällöin kuvien saaminen voi olla erittäin vaikeaa tai kallista.

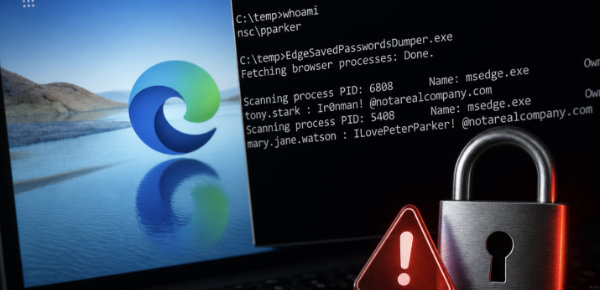

Hakkeroitu

Julkiset pilvipalvelut ovat myös houkuttelevia kohteita hakkereille, joiden iskut saattavat vaarantaa kuvasi. Esimerkiksi monien julkisuuden henkilöiden, kuten Hollywood-tähti Jennifer Lawrencen, erittäin yksityisiä valokuvia on varastettu murrettujen tunnusten avulla. Vaikka lööppilehdet eivät olisikaan yhtä kiinnostuneita juuri sinun lomakuvistasi, niin uhka koskettaa muitakin kuin pelkästään julkkiksia. Googlen2 tutkimuksen mukaan yli 15 prosenttia internet-käyttäjistä on joutunut tietomurron uhriksi. Äskettäin Gooligan3 -hyökkäyksessä murtauduttiin yli miljoonalle Google-tilille, minkä yhteydessä hakkerit saattoivat päästä käsiksi myös käyttäjien valokuviin ja muihin yksityisiin tietoihin.

Toki pilvipalvelujen käytössä on hyviäkin puolia. Ne ovat usein sekä käteviä että ennen kaikkea ilmaisia. Mutta on niissä rajoituksensakin. Esimerkiksi Google Photos -palveluun voi tallentaa vain enintään 16 megapikselin kokoisia valokuvia. Toisten palvelujen ilmaisilla käyttäjätasoilla saatetaan yrittää koukuttaa käyttäjä niin, että nämä joutuvat myöhemmin maksamaan lisäpalveluista tai lisätilasta. Kannattaa muistaa myös se, etteivät ilmaiset palvelut ole koskaan oikeasti ilmaisia. Sinä olet tuote ja tiedonkäsittelyn jättiläiset arvostavat sinun henkilökohtaisia tietojasi paljon enemmän kuin muutamaa kuukausittaista euroasi. Heidän palvelunsa tilaamalla myyt yksityisyytesi, tietoisesti ja vapaaehtoisesti. Jos olet valmis hyväksymään tämän voivat julkiset pilvipalvelut sopia sinulle, mutta on myös parempia ja turvallisempia vaihtoehtoja - kuten yksityinen pilvi.

Turvallisesti omassa pilvessä

Yksityinen ja julkinen pilvi eroavat yhdellä erittäin tärkeällä tavalla: yksityisessä sinä omistat koko fyysisen tallennusjärjestelmän ja tallennustilan. Sen myötä voit käyttää valokuviasi koska tahansa, jopa ilman internet-yhteyttä. Sinä hallitset tietojasi, ei pilvipalvelun tarjoaja.

Yksityinen pilvi luodaan yleensä NAS-verkkolevypalvelimella (Network Attached Storage), mutta tämä ei suinkaan tarkoita, että voit katsella kuviasi vain lähiverkkosi kautta. Edistyneet käyttäjät voivat ottaa yhteyden kotiverkkoonsa myös tien päältä käyttämällä kiinteää ulkoista IP-osoitetta, mutta Synology QuickConnectin kaltaiset kehittyneet tekniikat tuovat vastaavan toiminnallisuuden myös tavallisten kotikäyttäjien ulottuville. Sen avulla on helppo käyttää kotiverkkoaan myös muualla liikkuessaan, sillä verkkoon voi kirjautua yksinkertaisesti QuickConnect-tunnuksella älypuhelinta tai verkkoselainta käyttämällä. Eihän tämäkään tekniikka ole vuorenvarma, sillä tunnuksesi ja salasanasi kaivaneet hakkerit voivat edelleen ujuttautua tietoihisi. Ero on kuitenkin siinä, että yksittäisten käyttäjien henkilökohtaiset NAS-palvelimet eivät kiinnosta hakkereita, jotka jahtaavat mieluummin miljoonien käyttäjien tietoja suuren mittakaavan tietomurroillaan.

Laadukas NAS-järjestelmä tarjoaa myös ylimääräistä tietoturvaa suojatulla VPN-yhteydellä (Virtual Private Network), jonka kautta ainoastaan luotetut käyttäjät voivat ottaa yhteyden NAS-palvelimeen ja sisäverkkoosi. Näin rakkaat valokuvasi pysyvät suojassa hyökkääjiltä.

Yksityinen pilvipalvelu tarjoaa tietoturvan lisäksi muitakin etuja. Laadukas NAS-pohjainen yksityispilvi voi synkronoida valokuvasi ja videosi useiden eri laitteiden välillä ja sisältää myös kehittyneitä työkaluja niiden hallintaan ja jakamiseen. Esimerkiksi Synology Moments -ohjelma käyttää tehokasta oppimisalgoritmia, jonka avulla voit lajitella kuvat älykkäällä automaattiteknologialla esimerkiksi aiheen ja ottamispaikan mukaan. Näin voit keskittyä kuvien ottamiseen ja niistä nauttimiseen sen sijaan, että käyttäisit tuntikaupallasi aikaa niiden luokitteluun jälkikäsittelyyn myöhemmin.

Miten arvokkaita muistosi ovat?

Valokuvien tallentaminen itse omistamallesi fyysiselle laitteelle on verrattomasti turvallisempaa kuin kaiken uskominen julkiseen pilveen. Parhaissa varmuuskopiointiratkaisuissa tiedot kuitenkin tallennetaan useisiin eri paikkoihin. Jotkin NAS-ratkaisut mahdollistavan tietojen automaattisen kopioinnin toiselle NAS-levyasemalle ja myös peilaavat kuvat julkiseen pilvipalveluun, kuten Google Driveen, OneDriveen ja Dropboxiin. Tämä täyttää Schofieldin lain4 toisen säännön vaatimukset, jonka mukaan dataa ei ole oikeasti olemassa, ennen kuin siitä on kaksi kopiota.

Onko oman yksityispilven luomisella haittapuolia? Kustannukset ovat selvästi suurin yksittäinen miinus, minkä takia ilmaispalvelut tuntuvatkin niin houkuttelevilta. Mutta kun on aika tehdä päätös oman ja julkisen pilven välillä kannattaa esittää kaksi kysymystä: arvostatko kuviesi ja videoidesi sisältämiä muistoja ja yksityisyyttäsi? Jos vastauksesi on myönteinen, niin NAS-pohjainen yksityinen pilvitallennustila on selvästi hintansa arvoinen.

Kirjoittaja Jeremie Francois toimii Synologyssä liiketoiminnan kehitysanalyytikkona.

Kirjoittaja Jeremie Francois toimii Synologyssä liiketoiminnan kehitysanalyytikkona.

Viitteet:

- https://www.statista.com/chart/10913/number-of-photos-taken-worldwide/

- https://security.googleblog.com/2017/11/new-research-understanding-root-cause.html

- https://blog.checkpoint.com/2016/11/30/1-million-google-accounts-breached-gooligan/

- https://www.theguardian.com/technology/2008/feb/14/email.yahoo